本文

ランサムウェアへの注意喚起について

ランサムウェアへの注意喚起について

ランサムウェアとは

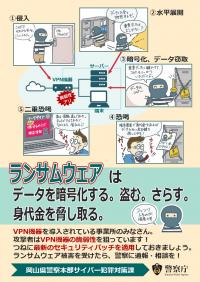

ランサムウェアとは、 感染するとパソコンなどに保存されているデータを暗号化して使用できない状態にしたうえで、 そのデータを復号する対価として暗号資産や金銭を要求する不正プログラムです。

また、データの暗号化のみならず、データを盗んだうえで「対価を支払わなければデータを公開する」と脅す二重恐喝(ダブルエクストーション)という手口も確認されています。

さらに最近では、データの暗号化は行わず、データの窃取のみ行って対価を要求する「ノーウェアランサム」 という手口も確認されています。

ランサムウェアの侵入経路

・VPN機器の脆弱性を突いて侵入する手口が多数

を占めています。

そのほか、 リモートデスクトップのID・パスワードを盗んで侵入したり、 改ざんしたウェブサイトを閲覧させて不正なソフトをダウンロードさせるなどの方法でランサムウェアが侵入することがあります。

感染が疑われたら・感染が確認されたら

感染した端末をネットワークから隔離する

ランサムウェアの被害拡大を防ぐため、感染端末のLANケーブルを抜くなどしてネットワークから隔離してください。

また、感染原因の調査に必要なログなどが消失する場合があるので、パソコンやネットワークの電源は落とさないでください。

警察への通報・相談

ランサムウェア被害に遭った場合は、ログ等を保存したうえ、警察本部サイバー犯罪対策課または最寄りの警察署に通報・相談してください。

ランサムウェア「LockBit」によって暗号化されたファイルについては、警察庁サイバー特別捜査部が開発した復号ツールの使用可否の調査を含め、被害回復のための対応ができる可能性があります。

感染原因の調査

被害の拡大や再発防止のため、ランサムウェアの感染原因の調査をしてください。

他のマルウェアやハッキングツール等の影響を受けている可能性があるため、ランサムウェアの感染が確認されていないパソコンやサーバも含めて調査することを推奨します。

なお、調査には各種機器のログが必要となりますので、平素から適切にログの保管を行いましょう。

感染原因を踏まえた措置

感染原因の調査に基づき、

・パソコンのOS、VPN機器などの更新ファイル、パッチ等の適用によるぜい弱性対策

・パソコン、サーバー、VPN機器などネットワーク機器のパスワード変更

を行ってください。

ぜい弱性対策やパスワード変更を怠ると再びネットワークに侵入される事例が確認されています。

暗号化されたファイルの復号

欧州刑事機構等が運営する 「No More Ransom」プロジェクトのウェブサイトに、一部のランサムウェアの復号ツールが公開されています。

まずはこのウェブサイトでランサムウェアの種別を特定し、対応した復号ツールがあるかどうかを確認しましょう。

使用方法についてはJC3のウェブサイトを参考にしてください。

被害を防ぐために

VPN機器等のぜい弱性対策

VPN機器などネットワーク機器のぜい弱性を狙われてネットワークに侵入されるケースが多数確認されています。

また、OSやソフトウェアにぜい弱性が残った状態では、電子メールの添付ファイルの実行やウェブサイトの閲覧によりマルウェアに感染する可能性があります。

平素からOSやソフトウェアの更新ファイル、パッチの適用をこまめに行いましょう。

認証情報の適切な管理

VPN機器やリモートデスクトップサービスの認証パスワードがぜい弱であったためネットワークに侵入されランサムウェアに感染する事例が確認されています。

被害を防ぐには

・パスワードは必ず初期設定から変更しておく

・よく使用されるパスワード(「password」「12345678」など)を使用しない

・大文字・小文字・数字・記号を組み合わせ複雑で推測されにくいパスワードにする

・他のサービスと同じパスワードを使用しない

などを徹底しましょう。

また、2要素認証等による強固な認証手段の導入やIPアドレス等によるアクセス制限を組み合わせるといった対策も重要です。

アクセス権などの権限を最小限に

ネットワーク内で被害が拡大するのを防ぐため、ユーザーアカウントに割り当てる権限やアクセスできる範囲を必要最小限に設定しましょう。

また、インターネットに公開しているサーバが乗っ取られた場合に備え、当該サーバから内部ネットワークにアクセス可能な範囲を限定しておきましょう。

ウイルス対策ソフトの導入

電子メールなどを介して感染したマルウェアがランサムウェアを呼び込み、感染被害が発生するケースがあります。

ウイルス対策ソフトを導入し、定義ファイルはこまめに更新して最新の状態を保ち、マルウェアやハッキングツールの被害を防ぎましょう。

電子メール等への警戒

受信者の関心を引いたり不安をあおる内容のメールを用いて添付ファイルを開かせたり、リンク先のウェブサイトにアクセスさせるように仕向け、 ランサムウェアをはじめとしたマルウェアに感染させる手口が確認されています。

知人や取引先からの電子メールに見せかけて送信元が偽装されているケースもあるため、添付ファイル付き、URLリンク付きのメールは、送信元に確認がとれるまでファイルの開封やリンクへのアクセスを行わないようにしましょう。

ネットワークの監視

マルウェアに感染した端末は、外部サーバーとの間で不審な通信を行い被害が拡大する場合があります。

ネットワーク内の不審な挙動を検知し、感染拡大や外部からの侵入範囲拡大を防ぐため、EDR(Endpoint Detection and Response)の導入も検討してください。

データのバックアップはオフラインで

ランサムウェアによってバックアップデータやログが暗号化される事例が確認されています。

バックアップやログはなるべくこまめに取得し、ネットワークから切り離してオフラインで保管してください。

また、平素からバックアップデータからのシステム復旧の手順も確認しておきましょう。